promitei96

Местный

- Регистрация

- 4 Ноя 2016

- Сообщения

- 299

- Реакции

- 674

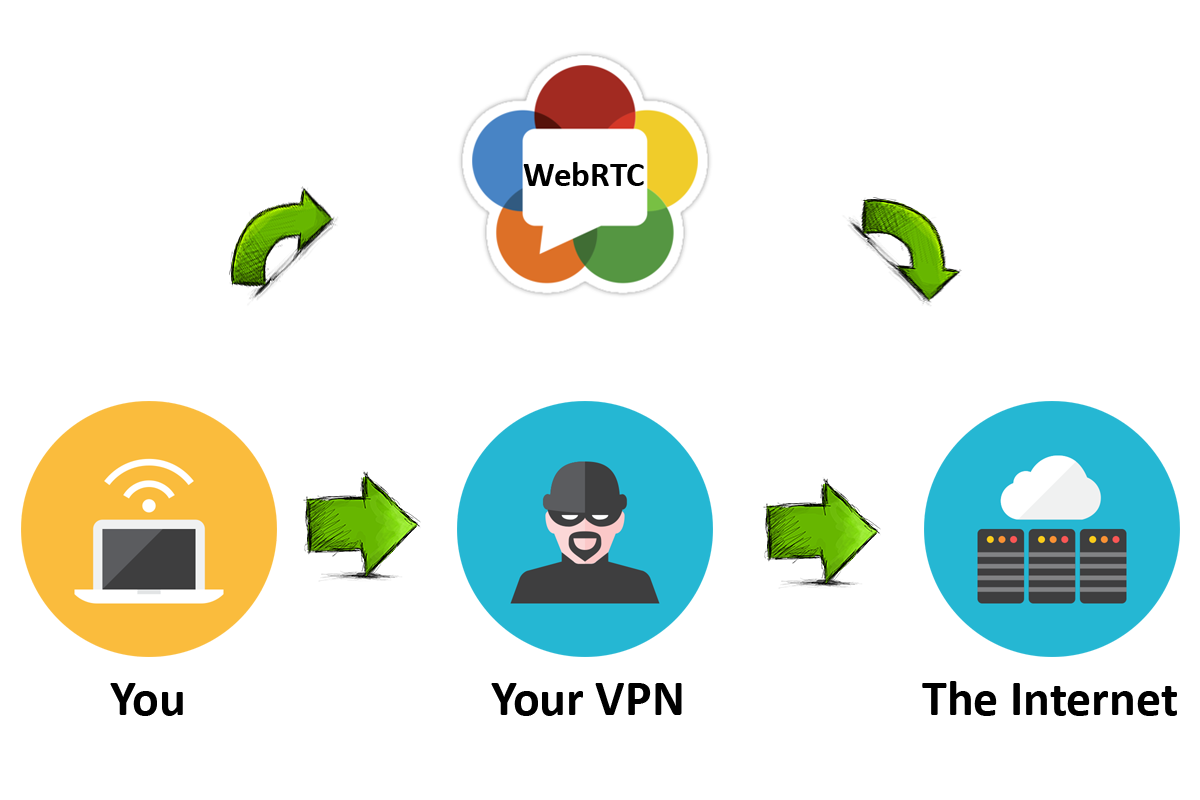

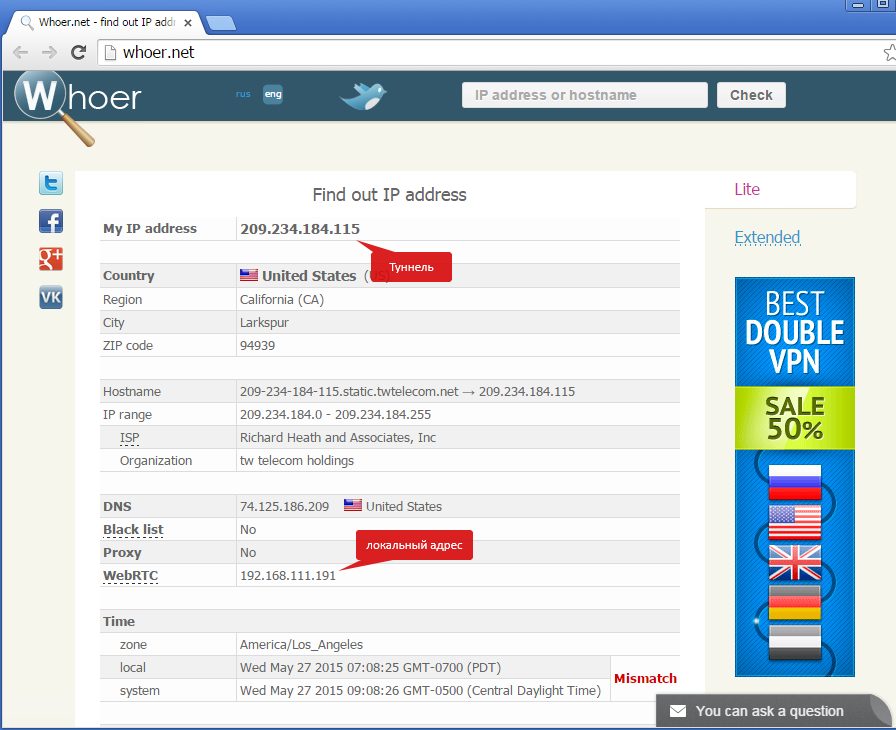

хочу затронуть ныне утихшую тему, а именно WebRTC. Я не буду рассказывать как его заблокировать. Для этого есть много различных плагинов и

Данная статья посвящена людям которым WebRTC нужен во время «работы» или же не хочет злить сайты выключенным плагином. Речь в данной статье пойдет об обмане WebRTC.

Ну чтож. Начнем.

Для этого нам нужно иметь:

Виртуалку на Windows XP, 7, 8, 8.1.

ВПН(если он есть) должен быть на основной машине(на виртуалке только туннели или носки).

И настроенный фаервол.

Настройка поделена на несколько частей.

ЧАСТЬ ПЕРВАЯ: УСТАНАВЛИВАЕМ И НАСТРАИВАЕМ ФАЕРВОЛЛ[UPD]

НАСТРОЙКА ДЛЯ WINDOWS XP

Небольшой апдейт. У кого Windows XP адаптер замыкания на себя можно установить так:

На русском

На английском

Спойлер

1

route add(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

Что бы узнать Default gateway вписываем в коммандную строку «ipconfig». Если строчка пустая ищите адрес шлюза в настройках сети виртуалки.

В моем случае я ввожу в коммандную строку

route add 64.53.67.252 mask 255.255.255.255 192.168.111.2 metric 1

1

route add64.53.67.252mask255.255.255.255192.168.111.2metric1

1

route delete(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

1

route add(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

Указываете IP показанный во Whoer в адаптере

Готово!

Отключить WebRTC в Chrome можно с помощью приложения «WebRTC Leak Prevent», которое находится в Chrome Web Store. Что бы обмануть достаточно поднять второй NAT.

У Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь.

его отключить.Данная статья посвящена людям которым WebRTC нужен во время «работы» или же не хочет злить сайты выключенным плагином. Речь в данной статье пойдет об обмане WebRTC.

Ну чтож. Начнем.

Для этого нам нужно иметь:

Виртуалку на Windows XP, 7, 8, 8.1.

ВПН(если он есть) должен быть на основной машине(на виртуалке только туннели или носки).

И настроенный фаервол.

Настройка поделена на несколько частей.

ЧАСТЬ ПЕРВАЯ: УСТАНАВЛИВАЕМ И НАСТРАИВАЕМ ФАЕРВОЛЛ[UPD]

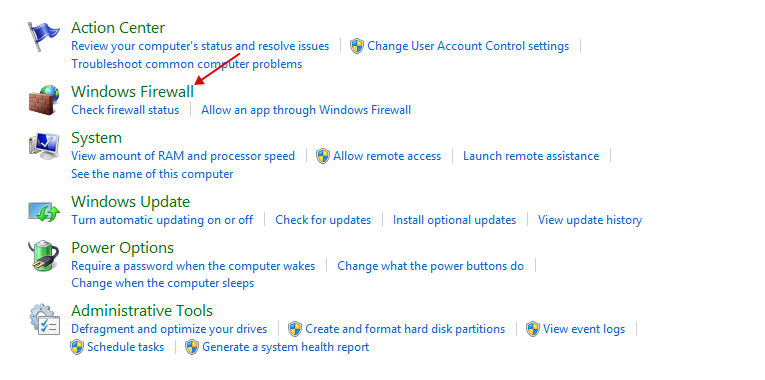

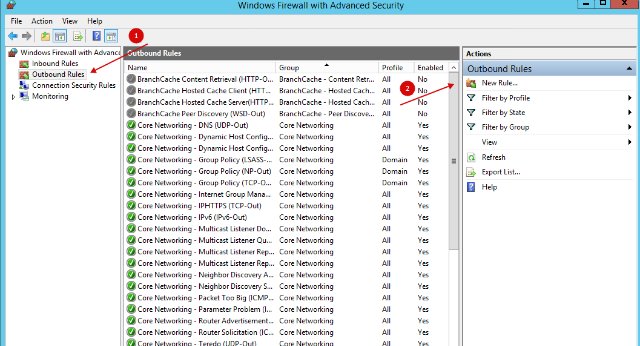

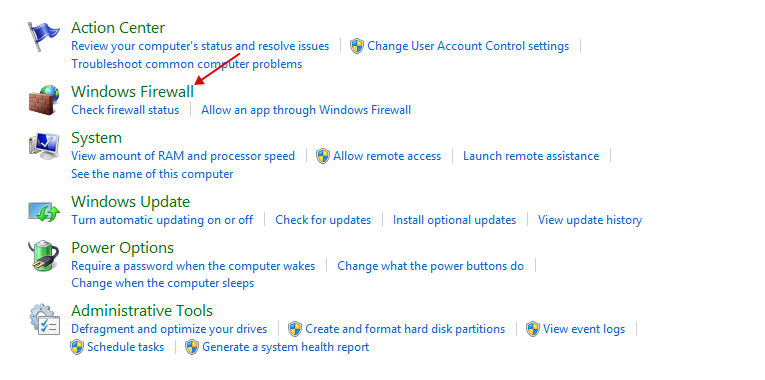

- Топаем в панель управления.

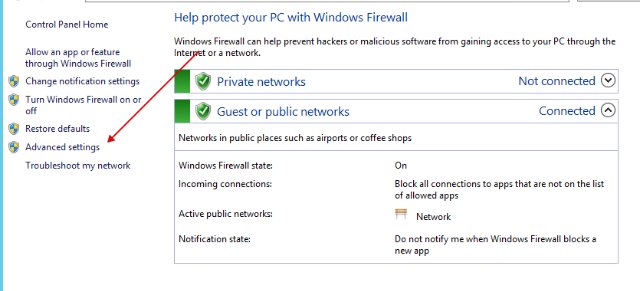

- Нажимаем на «Advanced settings».

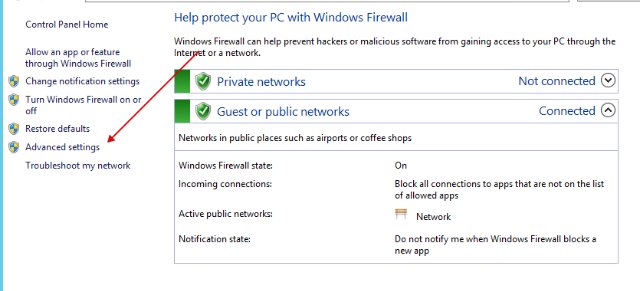

- Далее нажимаем на «Windows Firewall Properties».

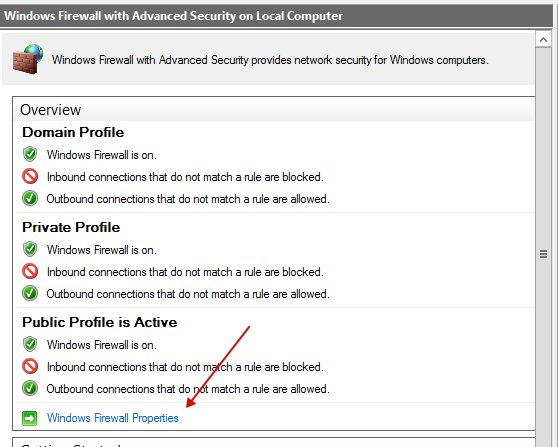

- Далее во всех трех вкладках указываем в «Outbound connections: Block».

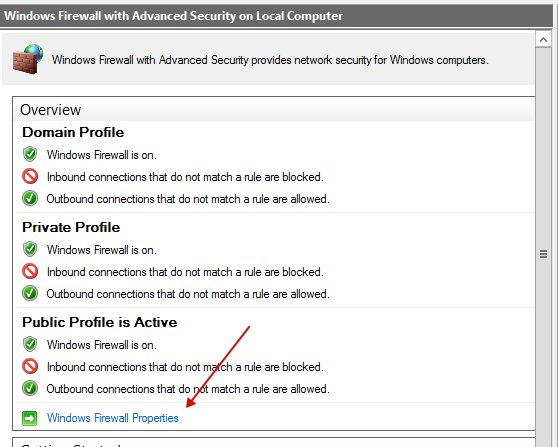

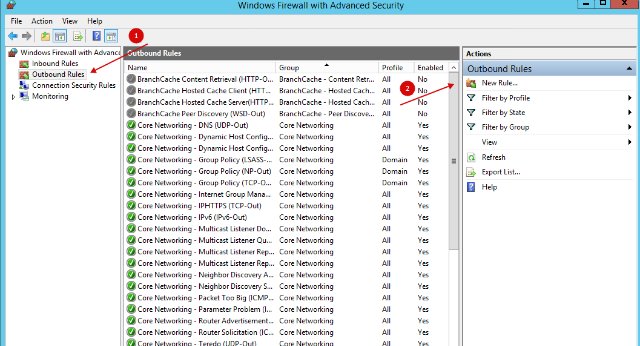

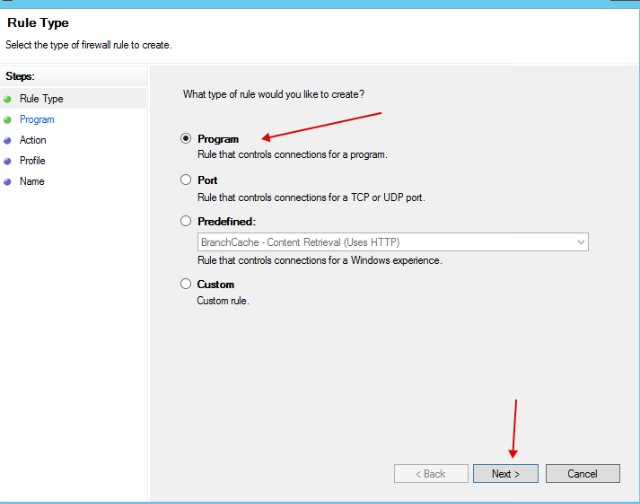

- Далее идем в Outbound Rules и нажимаем на New Rule.

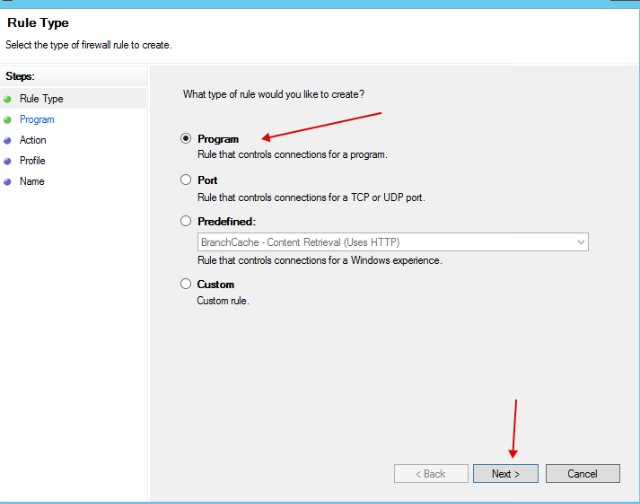

- Выбираем «Program».

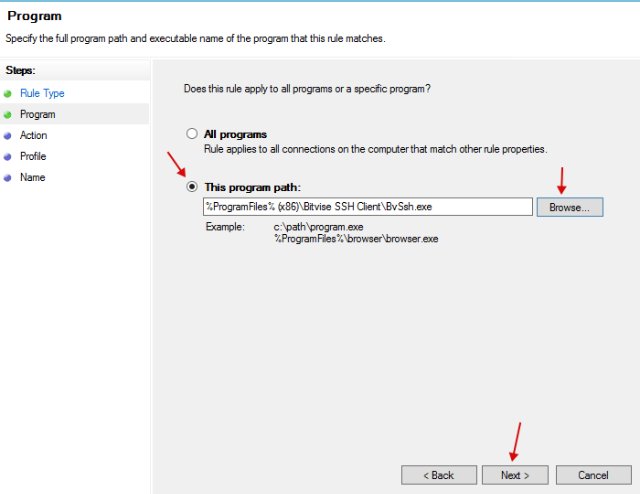

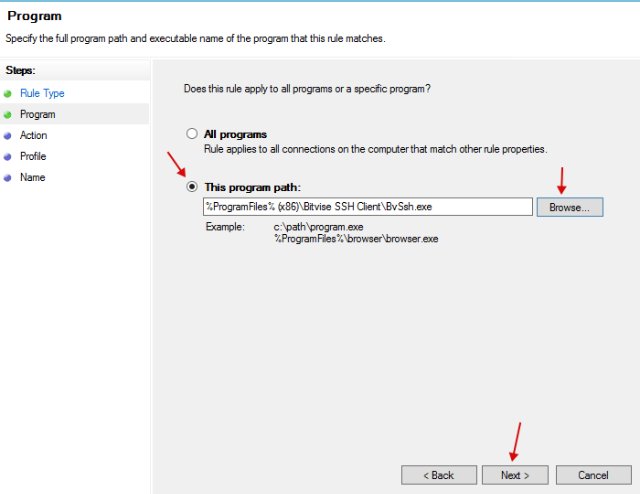

- Указываем приложение которое должно выходить в сеть(Bitvise, proxyfier).

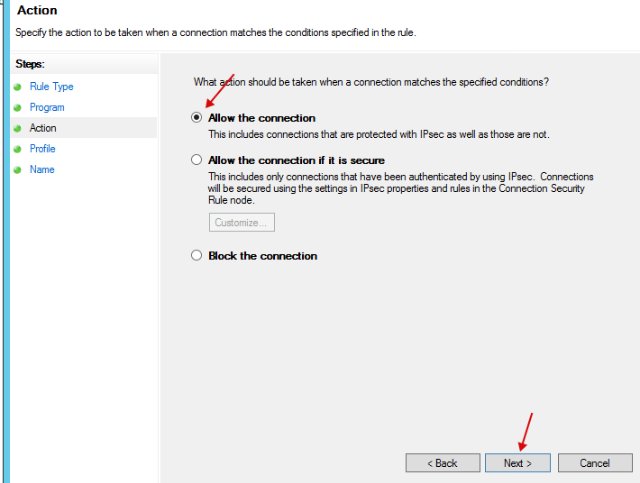

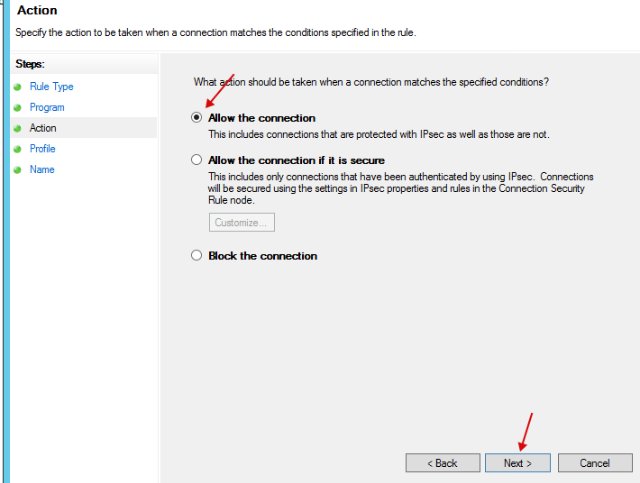

- Указываем «Allow the connection».

- Далее задаем название сети и закрываем настройку.

Пробуем подключиться к интернету в нашем случае при помощи «Bitvise» и туннелей.

Если все сделали верно то WebRTC укажет нам только внутрисетевой IP без внешнего.

- Если это так то все отлично. Теперь надо, что бы WebRTC показал нужный нам IP.

НАСТРОЙКА ДЛЯ WINDOWS XP

Небольшой апдейт. У кого Windows XP адаптер замыкания на себя можно установить так:

У Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь.

На русском

У Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь.

На английском

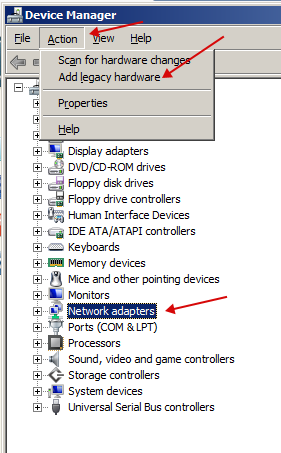

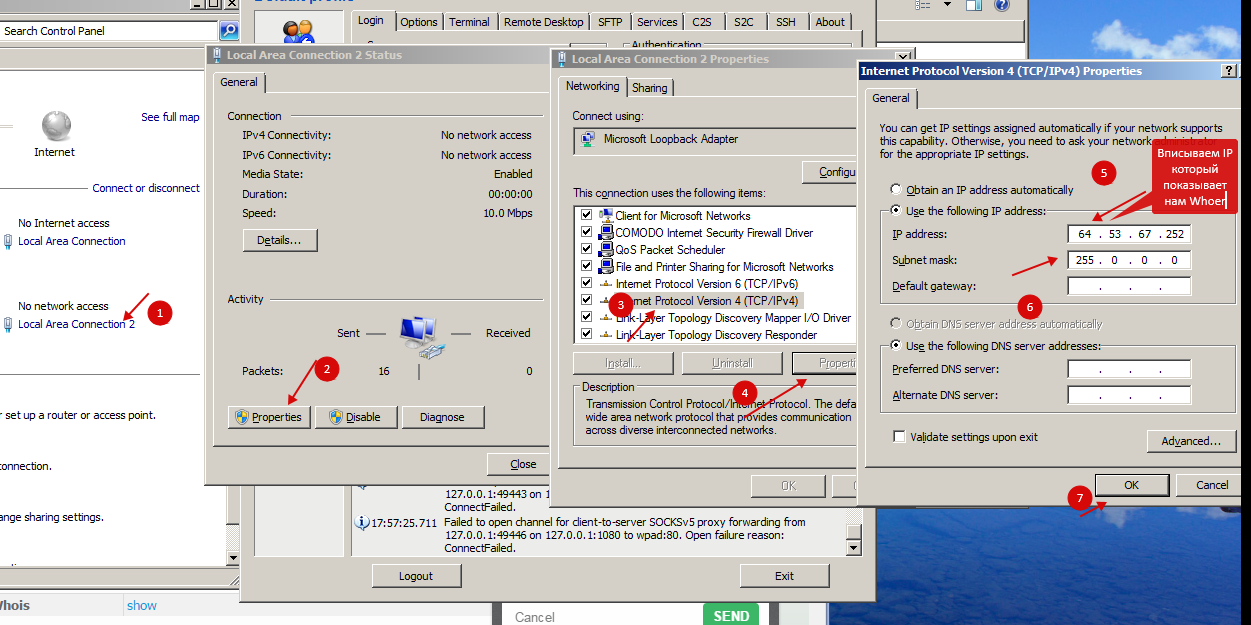

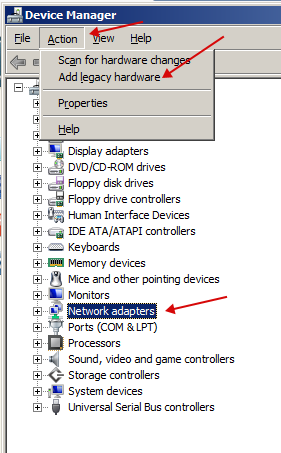

- Теперь нам нужно создать адаптер замыкания на себя что бы обмануть WebRTC.Для этого идем в диспетчер оборудования и выбираем «Add legacy hardware» в менюшке «Action» предварительно нажав на раздел «Network adapters».

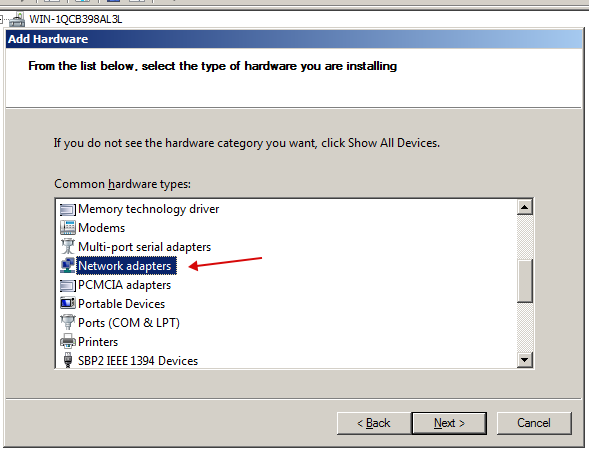

- Выбираем ручную установку.

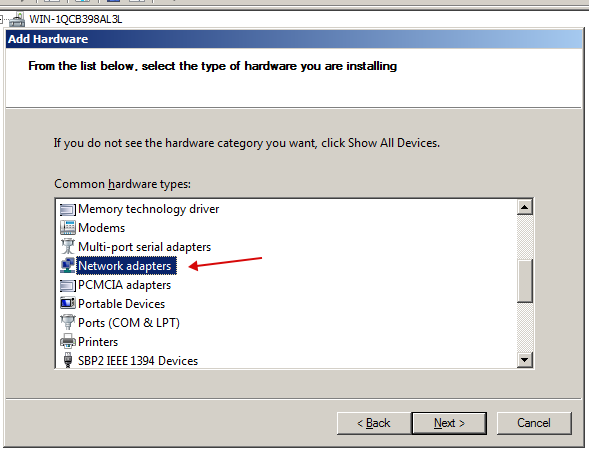

- Выбираем «Network adapters».

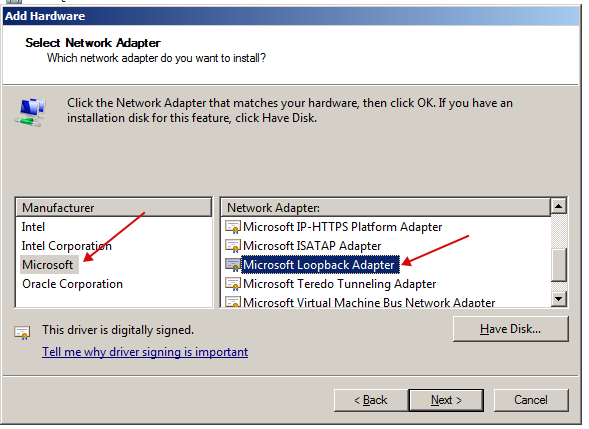

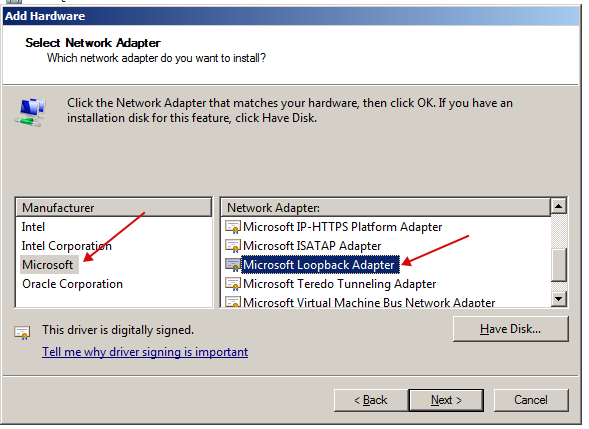

- Выбираем «Microsoft» и выбираем «Microsoft Loopback Adapter».

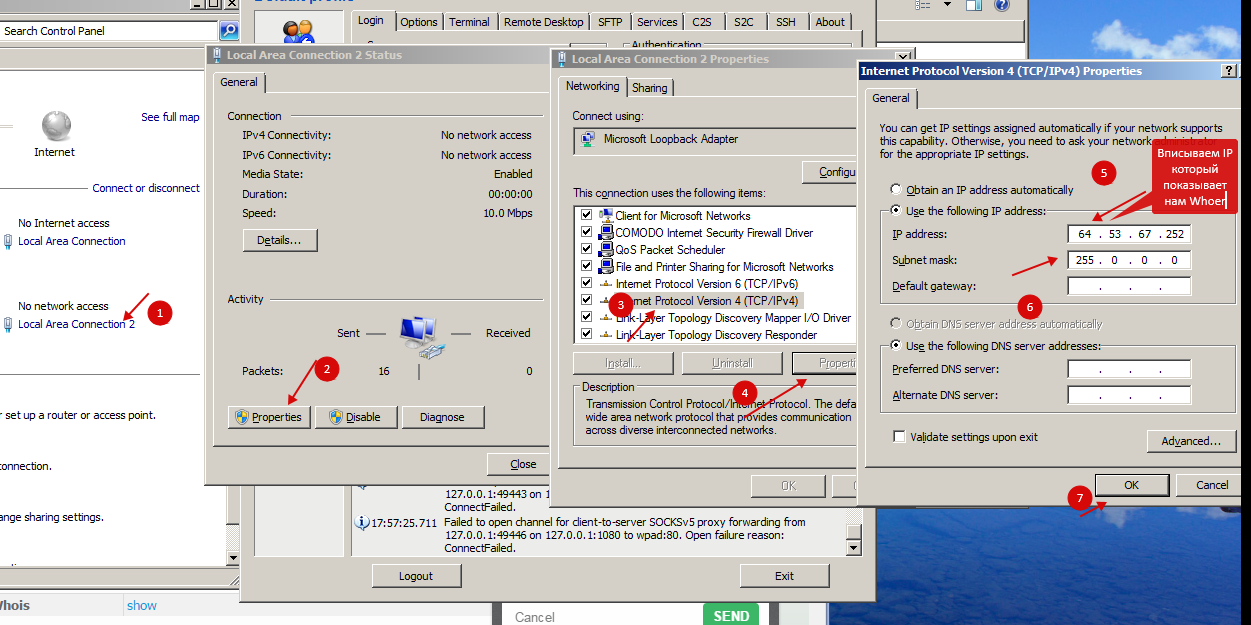

- После установки идем в настройки этого адаптера. И указываем в его свойствах IP который показал нам Whoer.

Спойлер

- После сохраняем и запускаем коммандную строку.

В коммандной строке прописываем следющее:

1

route add(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

Что бы узнать Default gateway вписываем в коммандную строку «ipconfig». Если строчка пустая ищите адрес шлюза в настройках сети виртуалки.

В моем случае я ввожу в коммандную строку

route add 64.53.67.252 mask 255.255.255.255 192.168.111.2 metric 1

1

route add64.53.67.252mask255.255.255.255192.168.111.2metric1

- Если все ОК то коммандная строка так и ответит =)

Если вы получили ошибку с текстом «The requested operation requires elevation» то запустите командную строку от имени администратора.

- Удалить старое правило командой

1

route delete(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

- Задаете новое правило командой

1

route add(адрестуннеля/носка)mask255.255.255.255(defaultgateway)metric1

Указываете IP показанный во Whoer в адаптере

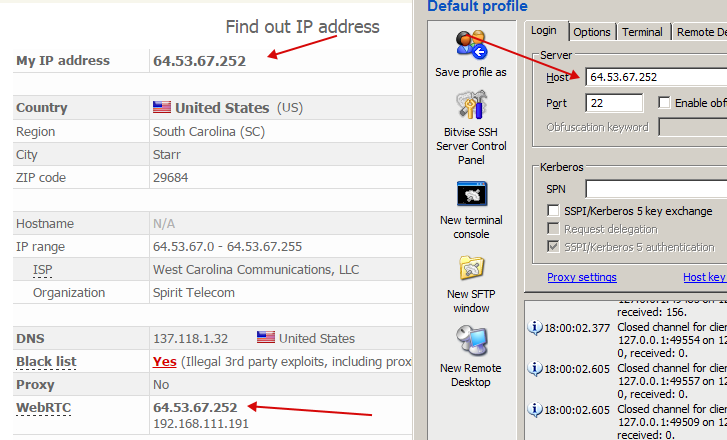

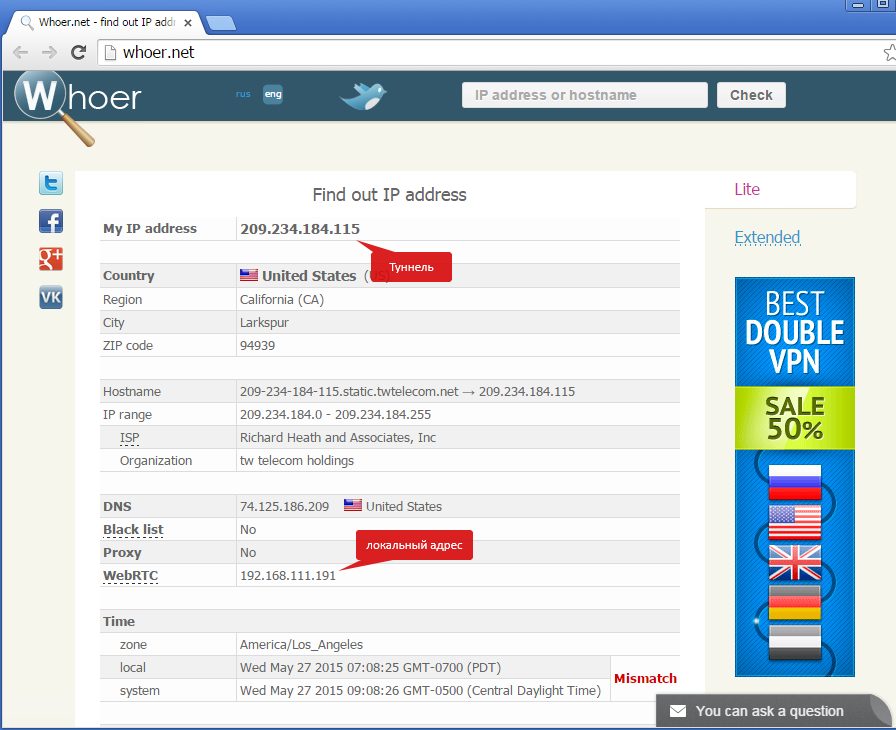

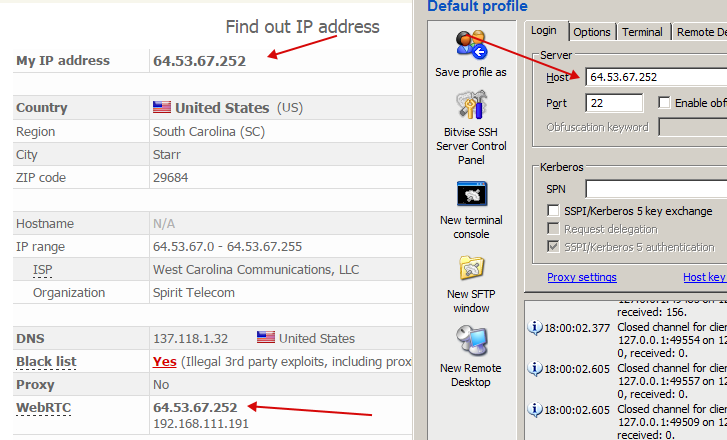

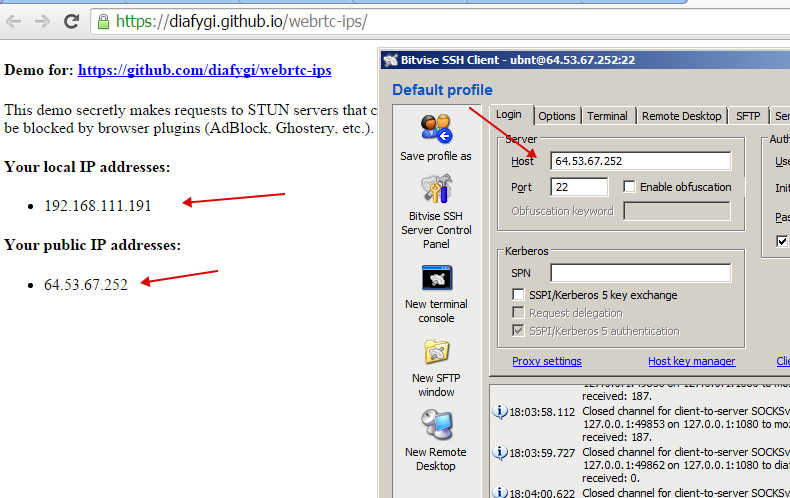

- Теперь топаем на Whoer.net.

Пару раз обновляем страницу и если все ок то будет следующее:

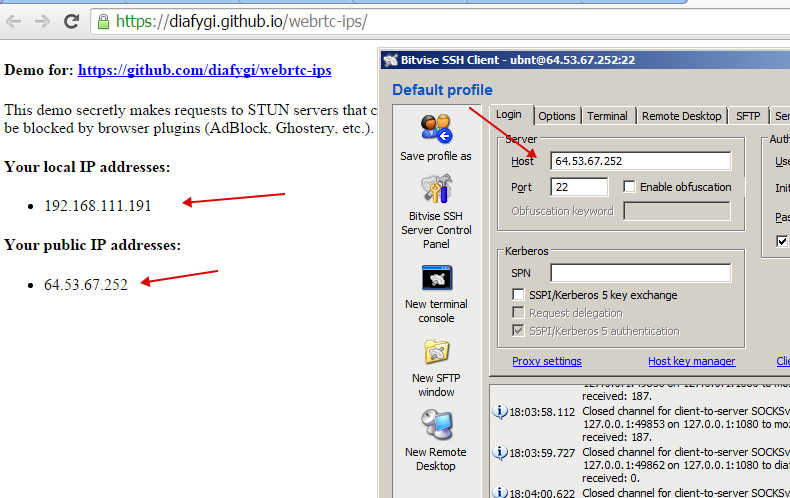

- Неверим своим глазам и идем проверять в другом месте.

У Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь.

Готово!

Отключить WebRTC в Chrome можно с помощью приложения «WebRTC Leak Prevent», которое находится в Chrome Web Store. Что бы обмануть достаточно поднять второй NAT.

- Автоматическая замена. Проверял на Bitvise + Proxifier на трех туннелях и всегда менялся как надо. Но у меня не заработал с Proxifier Portable версией, крутил его по разному, а для plinkera лучше использовать именно его. У кого то также определял не тот адрес. Все индивидуально и зависит от настройки вашей системы.

скачатьУ Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь. - Автоматическая замена №2. Переделана уже имеющаяся программа с использованием другого способа подключения. Через Proxifier Portable уже синхронизировался с сайтом для чека адреса а также изменения его на сетевом адаптере. Тестировал три туннеля, на одном почему то определил не тот адрес, но в той же подсети.

скачатьУ Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь. - Полуавтоматическая замена, ручками, но также в один клик. В моем случае подошел именно этот способ, поскольку до этого практически его и использовал, только редактируя два bat файла и вводя все вручную. Ну и нет синхронизации с сайтом, поэтому ничего доустанавливать не нужно, работа на своих уже настроенных клиентах.

@Echo off title WebRTC Changer echo Enter SSH IP: set /p ip=^> cls @Echo on netsh interface ip set address "lan" static %ip% 255.255.255.0 route add %ip% mask 255.255.255.255 192.168.1.1 metric 1 echo Complete! pause

@Echo off

title WebRTC Changer

echo Enter SSH IP:

set/pip=^>

cls

@Echo on

netsh interfaceip set address"lan"static%ip%255.255.255.0

route add%ip%mask255.255.255.255192.168.1.1metric1

echo Complete!

pause

Скачать все одним архивом:У Вас недостаточно прав для просмотра ссылки. Войдите или зарегистрируйтесь.